COREDO – EU Legal & Compliance Services Экспертный юридический консалтинг, лицензирование финансовых услуг (EMI, PSP, CASP согласно MiCA) и AML/CFT комплаенс на всей территории Евросоюза. С главным офисом в Праге, мы обеспечиваем комплексные регуляторные решения в Германии, Польше, Литве и во всех 27 странах-членах ЕС

С 2016 года я веду COREDO как компанию, которая помогает предпринимателям и финансовым директорам выстраивать международные структуры, получать лицензии и соблюдать требования регуляторов в Европе, Азии и СНГ. За это время одним из самых «невидимых», но критически важных элементов стало соглашение об обработке персональных данных (DPA) и вся архитектура работы с подрядчиками, которые касаются данных клиентов. Регистрация компании, лицензирование платежных услуг или криптобизнеса, AML-процессы — без грамотного DPA и управления рисками поставщиков данных эта конструкция либо не взлетает, либо со временем превращается в источник регуляторных проблем.

Я собрал в этой статье наш реальный опыт: как мы подбираем модель трансграничной передачи данных, как интегрируем DPIA и DTIA в онбординг поставщиков, что прописываем в DPA и SLA, какие метрики и KPI используем для оценки безопасности подрядчиков, и как снижать юридические риски при облачной модели в разных юрисдикциях. Практика COREDO подтверждает: надежный фундамент из DPA, due diligence поставщиков и прозрачных процессов даёт ускорение проектам — от лицензий в ЕС до выхода в Сингапур и Дубай.

DPA в международной регистрации

Карта требований: ЕС и Азия

Роли: контроллер процессор субпроцессоры

Контроллер определяет цели и средства обработки, процессор обрабатывает по поручению, субпроцессоры и цепочка обработки данных должны быть прозрачны и формально утверждены. В DPA мы фиксируем роли, права контроллера и процессора, а также flow-down clauses для субподрядчиков, чтобы обязанности субподрядчика в DPA воспроизводили базовые гарантии.

Как заключить DPA с SaaS-провайдером

Я рекомендую следующую схему, которую команда COREDO оттачивала на десятках проектов:

- Предконтрактная стадия:

- Проведите Due Diligence поставщиков (vendor due diligence) с фокусом на стандарты сертификации подрядчиков ISO 27001 и SOC 2, политику шифрования на хранении и в транзите, управление ключами (HSM, BYOK), IAM и принцип минимальных привилегий, наличие MFA, SIEM и непрерывный мониторинг поставщиков.

- Оцените shared responsibility model (IaaS/PaaS/SaaS): где проходит граница ответственности за конфигурации, патч-менеджмент и управление уязвимостями.

- Проверьте юридические риски экстерриториального законодательства (например, CLOUD Act) и совместите их с DTIA.

- Структура DPA:

- Опишите scope обработки, категории данных и субъектов, классификацию данных и минимизацию данных, цели и правовые основания.

- Включите стандартные блоки: стандартные договоры передачи данных (SCC) или BCR/DPF, механизмы субобработки и реестр субподрядчиков, право на аудит и частота аудитов (on-site/remote), уведомление о нарушении данных и SLA-метрики безопасности данных.

- Добавьте условия возврата и удаления данных при расторжении контракта, политику хранения и удаления данных, NDA внутри DPA, ограничения ответственности и indemnity clauses.

- Безопасность и SLA:

- Зафиксируйте SLA, RTO и RPO в DPA для обработки данных, метрики MTTR и порядок эскалаций.

- Пропишите как обеспечить шифрование ключей у подрядчиков (BYOK), требования к HSM, ведению логов безопасности и интеграции с вашей SIEM.

- Установите требования к penetration testing и валидации безопасности подрядчика, включая red team/blue team упражнения.

- Права субъектов данных и поддержка контроллера:

- Уточните, как подрядчик обрабатывает клиентские DSAR (запросы субъектов данных), сроки и каналы взаимодействия.

- Укажите, какие данные попадут в RoPA и кто отвечает за обновления.

- Формальности:

- Electronic signature и мультиюрисдикционная легитимность, перевод и легализация контрактов при необходимости, правовые механизмы урегулирования споров и арбитраж, выбор права и юрисдикции.

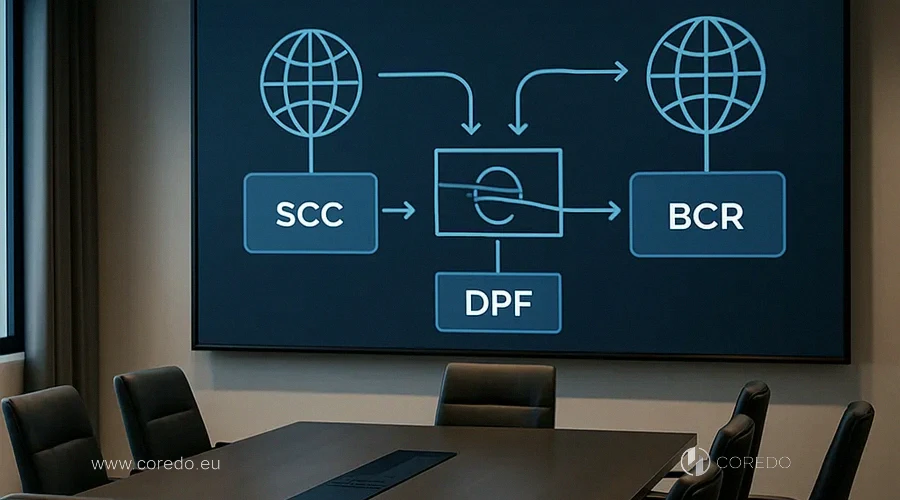

DPA в международном бизнесе: SCC,BCR,DPF

- BCR — если у вас большая группа в нескольких регионах и интенсивные внутренние трансферы.

- SCC, если вы заключаете DPA с внешним провайдером и нужна гибкость и скорость.

- DPF — когда ваш американский подрядчик сертифицирован, и вы хотите снизить нагрузку на DTIA.

При передаче в Азию учитывайте локальные режимы и ограничения, а также альтернативные гарантии. Команда COREDO реализовала гибридные модели, где для одних стран применялись SCC, а для других: локальные механизмы с дополнительным шифрованием и псевдонимизацией.

Due diligence поставщиков и аудит

Мы строим оценку поставщика по шкале риска (vendor risk scorecard) по трем измерениям: юридические риски (механизмы трансфера, правовая среда), технические меры (шифрование, управление ключами, IAM, MFA, SOC 2/ISO 27001), операционная зрелость (BCP/DRP, инцидент-менеджмент, SIEM). Включаем KPI для оценки безопасности подрядчиков: процент закрытых уязвимостей в срок, MTTR по инцидентам, доля субпроцессоров с актуальной сертификацией, соответствие RTO/RPO при тестах восстановления.

Интеграция DPIA/DTIA и RoPA

SLA и метрики устойчивости

Соглашения об уровне сервиса (SLA) для безопасности данных должны быть измеримы. Мы фиксируем:

- RTO/RPO, MTTR и частоту тренировок BCP/DRP;

- время обработки DSAR;

- сроки уведомления о нарушении данных (в ЕС, не позднее 72 часов контроллером в DPA к регулятору, а процессор обязан уведомить контроллера значительно раньше);

- уровень сервиса безопасности и SLA-метрики по патч-менеджменту и критическим уязвимостям.

BYOK, HSM и IAM на практике

Шифрование на хранении и в транзите сегодня, стандарт, но детали решают исход. Я рекомендую BYOK с управлением ключами в HSM и четкими процедурами ротации и отзыва. Для облака — уделить внимание shared responsibility model, чтобы не «повисли» вопросы клиентской конфигурации IAM, MFA и принципа наименьших привилегий.

Правоприменение DPA: юрисдикция и арбитраж

- Правовые механизмы урегулирования споров и арбитраж согласуем с учетом присутствия в ЕС/Великобритании и проектной географии.

- Электронная подпись и мультиюрисдикционная легитимность подтверждаются через применимые законы и репозитории сертификатов.

- Перевод и легализация контрактов важны, если DPA включается в пакет к локальному регулятору.

- Включаем NDA, ограничения ответственности и indemnity clauses с ясными лимитами ответственности (как минимизировать ответственность в DPA: вопрос балансировки рисков и стоимости сервиса).

- Для клиентов в ЕС мы предлагаем Data Processing Agreement template (шаблон DPA) с адаптацией под локальных регуляторов (Data Protection Authorities) и рекомендации EDPB/ICO.

Цикл данных: возврат, удаление, миграция

ROI комплаенса для совета директоров

- метрики соответствия: процент соответствующих поставщиков и прогресс ремедиации;

- cost of non-compliance: возможные штрафы, простой сервиса, юридические издержки;

- KPI по инцидентам: MTTR, успешность тестов восстановления, выполнение RTO/RPO;

- метрики ROI комплаенс-программ: снижение страховой премии киберстрахования, уменьшение времени выхода на рынок в новых юрисдикциях, ускорение лицензирования за счет предсказуемости процессов.

Команда COREDO реализовала дашборды на базе GRC, которые консолидируют статус DPA, DPIA/DTIA, аудит поставщиков данных и отчётность для совета директоров. Это тот случай, когда прозрачность добавляет скорости, а не бюрократии.

Кейсы COREDO: DPA, лицензирование и AML

- Финтех в Эстонии, работающий с платежами в ЕЭЗ. Мы построили архитектуру на европейских облаках с SCC для отдельных аналитических инструментов за пределами ЕЭЗ, внедрили BYOK и SIEM, прописали SLA и MTTR, интегрировали обработку DSAR. Параллельно обновили AML-политику и KYC-провайдеров, оформив соглашение об обработке персональных данных с субпроцессорами и цепочкой flow-down. Регулятор принял досье без дополнительных раундов вопросов.

- Платёжный провайдер в Сингапуре под PSA (MAS). Заказчик использовал американский SaaS для антифрода и маркетинга. Мы провели DTIA с учетом DPF, внедрили псевдонимизацию маркетинговых данных, включили RTO/RPO в DPA и синтезировали тестовые данные для пилотов. В результате одобрение банка-партнера и соответствие PDPA были получены в прогнозные сроки.

- Брокерская компания на Кипре (CIF) с офисами в Лондоне и Дубае. Мы выстроили BCR внутри группы и SCC с внешними подрядчиками, синхронизировали требования UK GDPR, DIFC и кипрского регулятора. Провели vendor due diligence, задали KPI для оценки безопасности подрядчиков, предусмотрели право на аудит и расписали инцидент response playbook. Это позволило клиенту масштабировать операционную модель без повторных согласований.

- Криптобизнес в Дубае (VARA). Ввели строгую политику минимизации данных, отказались от части субпроцессоров с неясной локализацией, закрепили условия возврата и удаления данных при расторжении и провели «штрафной аудит безопасности поставщика» после инцидента у одного из вендоров. Практика COREDO подтвердила: превентивные меры и быстрый форензик защищают лицензию и отношения с регулятором.

Что проверить в DPA перед подписанием

- Определение ролей: контроллер и процессор: различия обязанностей.

- Объем и цели: классификация данных и минимизация данных.

- Трансферы: SCC/BCR/DPF, DTIA, Schrems II и последствия для трансферов.

- Субпроцессоры: далее по цепочке и реестр субподрядчиков, flow-down clauses.

- Безопасность: шифрование, BYOK, HSM, IAM, MFA, управление уязвимостями.

- Сертификация: ISO 27001, SOC 2, PCI DSS для карт-процессинга.

- SLA: ровень сервиса безопасности и SLA-метрики, RTO/RPO, MTTR.

- Инциденты: уведомление о нарушении данных, инцидент response playbook.

- Права субъектов: DSAR, RoPA при работе с подрядчиками.

- Удаление/возврат: условия возврата и удаления данных при расторжении контракта.

- Аудит: право на аудит и частота аудитов (on-site/remote), «штрафной аудит».

- Ответственность: ограничения ответственности и indemnity clauses, киберстрахование.

- Подпись/право: электронная подпись и арбитраж, перевод и легализация при необходимости.

Масштабирование комплаенса подрядчиков

Бизнес растет, количество вендоров стремительно увеличивается. Я рекомендую:

- сегментировать поставщиков по риску и применять разные частоты аудитов и глубину проверок;

- централизовать DPA в CLM и связать с GRC, настроив автоматизацию мониторинга соответствия подрядчиков;

- внедрить инструменты для continuous vendor monitoring и API-подключение доказательств соответствия;

- обучать команды и субподрядчиков, включая обучение и сертификацию подрядчиков по безопасности;

- задать метрики соответствия: процент соответствующих поставщиков, время закрытия ремедиаций, доля поставщиков с актуальными ISO/SOC.

DPO при работе с подрядчиками

Data Protection Officer — не «контролер галочек», а координатор архитектуры данных. В его зону попадают:

- интеграция DPIA и DTIA в onboarding поставщиков;

- обновление RoPA, контроль Data mapping и data lineage;

- согласование DPA и SLA, взаимодействие с локальными регуляторами по защите данных;

- подготовка к аудитам и ответы на запросы субъектов (DSAR);

- координация учений по BCP/DRP и инцидентам;

- использование рекомендаций EDPB и руководств ICO при работе с подрядчиками.

Что делать при утечке данных подрядчиком

- немедленное уведомление контроллера процессором, первичная квалификация инцидента и включение playbook;

- техническая изоляция, форензик, оценка затронутых категорий данных;

- юридическая оценка порогов уведомления субъекта и регулятора, подготовка уведомления в установленные сроки;

- коммуникация с клиентами и партнерами по согласованному сценарию;

- ремедиация, подтверждение исправлений и «штрафной аудит» при существенных нарушениях;

- постмортем и обновление DPA/SLA, а также KPI по MTTR и надежности.

Команда COREDO реализовала такие процедуры в нескольких юрисдикциях, включая ЕС и ОАЭ. После инцидента компании получали не только восстановление сервисов, но и улучшенную позицию перед регуляторами за счет прозрачности и скорости.

BCR vs SCC vs DPF в Азии

Клиенты часто спрашивают, когда использовать BCR vs SCC vs DPF. Я резюмирую: BCR — стратегический выбор для групп с обширными внутренними потоками данных, SCC: практичный инструмент с внешними подрядчиками, DPF: ускоритель для США при наличии сертификации. В Азии важно учитывать локальные ограничения на трансграничные субподряды и локализацию данных, и добавлять криптографические меры, псевдонимизацию и четкую политику хранения.

COREDO: DPA, лицензирование, AML и рост

В лицензировании платежных и криптопроектов мы параллелим три потока: юридическая конфигурация (SCC/BCR/DPF), техническая безопасность (ISO 27001/SOC 2, BYOK, SIEM, IAM) и AML-конвейер (KYC-провайдеры, транзакционный мониторинг, отчетность). Такой подход сокращает время на ответы регулятору, делает due diligence банков-партнеров предсказуемым и упрощает масштабирование на новые рынки — будь то Чехия, Словакия, Кипр, Эстония, Великобритания, Сингапур или Дубай.

Надежный фундамент международного роста

Команда COREDO за последние годы вывела десятки проектов через этот маршрут и знает, где клиенты теряют недели и деньги, а где — выигрывают за счет правильной конфигурации. Если вам нужна практическая, комплексная поддержка — от шаблонов DPA для европейских клиентов до автоматизации мониторинга соответствия подрядчиков и интеграции AML-провайдеров в единую модель: я и мои коллеги готовы подключиться. Надежная защита данных и грамотная работа с подрядчиками: это инвестиция с понятным ROI, особенно в эпоху трансграничного бизнеса и высоких требований регуляторов.